最近关于反序列化的问题很热门,从不久前的vBulletin(PHP)到Apache Commons Collections(Java)再到今天的sqlmap(Python),各个语言的反序列化问题突然从理论研究变成了大把的实例。今天吃晚饭的路上跟同事讨论这个问题,在对Python的序列化/反序列化的理解上出现了分歧,吃完饭回来一测试,直接把我吓尿了。

漏洞分析 共 4 篇

技术笔记 bagecms「0day」从XSS到getshell

八月末看了蘑菇在KCON演讲的PPT,感觉有了很多新思路。刚好上个月一直在做Yii相关的开发工作,下了一套基于Yii1的CMS(bagecms),就顺手对它简单分析了下,结果在附件上传的位置发现了一枚存储型XSS,同时由于这个CMS还存在前台文件上传和CSRF写文件的问题,于是可以用XSS直接getshell。

乌云:http://wooyun.org/bugs/wooyun-2014-074109

发到wooyun后,我当时没贴xss getshell的部分,后来修改了下,但是貌似wooyun对修改漏洞细节的审核优先级不高,一直没给通过...

读书笔记 Discuz7.xSQL注入漏洞分析与EXP

今天群里突然发出了Discuz 7.x的SQL注入漏洞POC,看了一下非常震惊, 这下互联网上又得是一片血雨腥风了。

POC和EXP都在乌云上公开了,官方补丁也出了,我就写一下漏洞分析吧。

0x01 漏洞分析

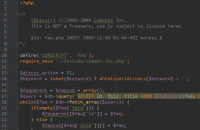

出漏洞的文件是/faq.php,是由于$gids变量覆盖导致的SQL注入。

详细分析如下,那个单引号逃逸还挺有意思的。

打开faq.php,就看到了在第11行的位置引...

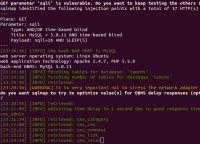

技术笔记 taoCMS 盲注

测试环境:

官网下载的最新的 taoCMS2.5Beta5

PHP 5.5.9

Apache/2.4.7 (Ubuntu)

乌云:taocms 一处sql盲注

@′ 雨。

WooYun: Taocms的Sql注射一枚可以无视GPC